Continuidade de negócios e proteção de dados

Continuidade de negócios e proteção de dados

- Capacidades integradas de backup e recuperação de dados que garantem continuidade das operações, mesmo diante de incidentes ou ataques cibernéticos.

- Remediação e recuperação de sistemas simplificadas, permitindo restaurar dados e ambientes rapidamente com apenas um clique.

- Proteção completa alinhada ao framework de segurança NIST, cobrindo todas as etapas da segurança cibernética: identificar, proteger, detectar, responder e recuperar em uma única solução integrada.

Proteção cibernética completa em um único agente

- Com a integração entre RADAR e Acronis, toda a infraestrutura de segurança pode ser gerenciada de forma centralizada, reduzindo a complexidade operacional.

- Novas funcionalidades podem ser ativadas ou ajustadas diretamente no console, garantindo flexibilidade, escalabilidade e facilidade de gestão da solução.

- Reduza a necessidade de equipes altamente especializadas para operar múltiplas ferramentas de segurança, contando com uma plataforma integrada e simplificada.

Priorização inteligente de ataques e resposta rápida

Priorização

inteligente de

ataques e resposta rápida

- Simplifique a investigação de incidentes de segurança, priorizando automaticamente ameaças relevantes e reduzindo o excesso de alertas.

- Realize análises de segurança em poucos minutos com correlação automatizada de eventos e inteligência artificial, acelerando a detecção e resposta a ataques.

- Tenha maior visibilidade das ameaças utilizando o framework MITRE ATT&CK®, identificando rapidamente como o ataque ocorreu, seus impactos e possíveis caminhos de propagação dentro da infraestrutura.

Uma solução completa de segurança cibernética

Diferente das soluções tradicionais de cibersegurança, o RADAR Protect utiliza a plataforma Acronis Cyber Protect Cloud, integrando suas funcionalidades ao principal framework de segurança do mercado, o NIST.

Essa abordagem permite que empresas implementem uma estratégia completa de proteção de dados, prevenção de ataques e continuidade

de negócios, garantindo maior resiliência contra ameaças cibernéticas.

Continuidade de negócios com resposta rápida a incidentes

Continuidade de negócios com resposta rápida a incidentes

Remediar

Isole endpoints comprometidos da rede, interrompa processos

maliciosos e contenha ameaças rapidamente, revertendo alterações

causadas por ataques cibernéticos e incidentes de segurança.

Investigar mais

Investigar mais

Realize investigações de incidentes de segurança utilizando conexões remotas seguras e análise de backups forenses, permitindo compreender a origem e o impacto dos ataques.

Evite ataques futuros

Evite ataques futuros

Previna novos incidentes bloqueando ameaças identificadas e corrigindo vulnerabilidades de segurança antes que possam ser exploradas novamente.

Assegure a continuidade dos negócios com recuperação integrada

Assegure a continuidade dos negócios com recuperação integrada

Garanta a recuperação rápida de sistemas e dados por meio de reversão de ataques, restauração em nível de arquivo ou imagem e recuperação de desastres totalmente integrada.

Remediar

Isole endpoints comprometidos da rede, interrompa processos

maliciosos e contenha ameaças rapidamente, revertendo alterações

causadas por ataques cibernéticos e incidentes de segurança.

Investigar mais

Investigar mais

Realize investigações de incidentes de segurança utilizando conexões remotas seguras e análise de backups forenses, permitindo compreender a origem e o impacto dos ataques.

Evite ataques futuros

Evite ataques futuros

Previna novos incidentes bloqueando ameaças identificadas e corrigindo vulnerabilidades de segurança antes que passem a ser exploradas novamente

Assegure a continuidade dos negócios com recuperação integrada

Assegure a continuidade dos negócios com recuperação integrada

Garanta a recuperação rápida de sistemas e dados por meio de reversão de ataques, restauração em nível de arquivo ou imagem e recuperação de desastres totalmente integrada.

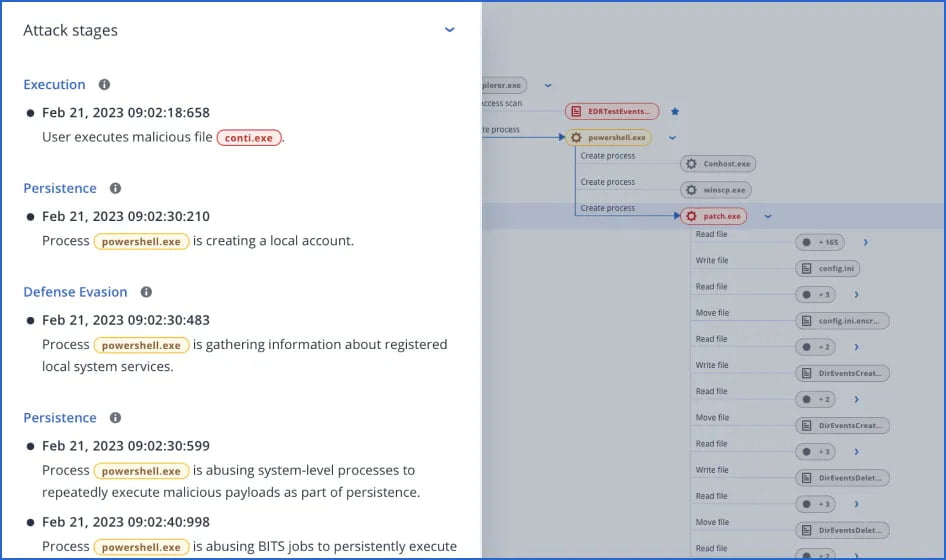

Investigação rápida e resposta eficiente a ameaças

cibernéticas

Investigação rápida e resposta eficiente a ameaças

cibernéticas

- Reduza o tempo de investigação de incidentes de segurança e resposta a ataques cibernéticos, passando de dias para horas e diminuindo os impactos no ambiente corporativo.

- Utilize análises baseadas em inteligência artificial e no framework MITRE ATT&CK® para compreender rapidamente como ocorreu a invasão, quais técnicas foram utilizadas, quais danos foram causados e como a ameaça pode se espalhar

- Tenha uma visualização priorizada de incidentes de segurança, facilitando a investigação e permitindo que equipes de TI respondam rapidamente às ameaças, em vez de lidar apenas com uma lista extensa de alertas.

| Recursos | RADAR Protect Basic | RADAR Protect Advanced + EDR | RADAR Protect Advanced +XDR |

|---|---|---|---|

| Detecção baseada em comportamento (Antivírus e antimalware) | |||

| Pontuação #CyberFit (avaliação da postura de segurança) | |||

| Filtragem de URLs | |||

| Prevenção de explorações | |||

| Canal de inteligência sobre ameaças em tempo real | |||

| Lista de permissões automatizada e ajustável, baseada em perfis | |||

| Coleta de dados forenses | |||

| Assistente de GenAI (Acronis Copilot – Acesso antecipado) | | ||

| Monitoramento de eventos | |||

| Priorização de atividades suspeitas | |||

| Resumos de incidentes gerados por inteligência artificial | |||

| Visualização e interpretação automatizadas da cadeia de ataque MITRE ATT&CK® | |||

| Responda aos incidentes com um só clique | |||

| Contenção total das ameaças, inclusive isolamento e quarentena de endpoints | |||

| Pesquisa inteligente de IoCs, inclusive ameaças emergentes | |||

| Reversão específica de ataques | |||

| Proteção anti-ransomware com reversão automática | |||

| Integração com o Advanced Email Security (telemetria de e-mail) | |||

| Integração com o Entra ID (telemetria de identidade) | |||

| Integração com a segurança do aplicativo de colaboração (telemetria de aplicativos do Microsoft 365) | |||

| Bloqueio de anexos de e-mail ou URLs maliciosas | |||

| Pesquisa de anexos maliciosos em caixas de correio | |||

| Bloqueio de endereços de e-mail maliciosos | |||

| Encerramento de todas as sessões de usuário | |||

| Redefinição forçada de senha de conta de usuário no próximo login | |||

| Suspensão de conta de usuário |